Журналістів, приватних детективів і правоохоронні служби об'єднує спільна мета: пошук і підтвердження сукупності фактів, у тому числі у відкритих джерелах. Чим більше фактів і зв'язків між об'єктами розслідування - тим частіше виникає потреба систематизувати інформацію у вигляді схем. Maltego - інструмент аналізу і візуалізації зв'язків, бібліотека трансформів для збору інформації з відкритих джерел (соцмережі, публічні реєстри, записи DNS, Dark Web).

Maltego, виконуючи трансформи, будує граф. Іншими словами, збираючи дані з відкритих джерел, будує карту розслідувань. Щоб зрозуміти, що таке трансформи і графи, необхідно докладніше розглянути основні поняття Maltego:

Об'єкти (entities) - Person (людина), Company (компанія), Phone number (телефон), Domain (домен), DNS name (ім'я DNS-серверу), Technology (веб-технологія, наприклад, Google Ads). Розміщуються у робочій області у вигляді піктограм.

Зв'язки (links) між об'єктами (наприклад, людині відповідає номер телефону, домену - DNS-сервери) встановлюються вручну або автоматично (після запуску трансформів).

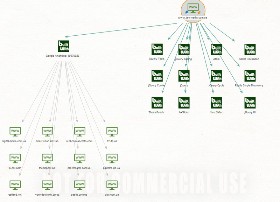

Граф (graph) - візуальна інтерпретація об'єктів і зв'язків між ними. Схожий на карту розслідування у кримінальних драмах (а якщо зменшити масштаб - на структуру молекули).

Трансформи (transforms) - процедури, які отримують інформацію з відкритих джерел, пов'язану з об'єктом, розширюючи граф. Так, якщо об'єкт - Website, то трансформ “To IP Address” знаходить IP-адресу сайту, створює новий об'єкт IPv4 Address і новий зв'язок між сайтом і IP-адресою. Якщо об'єкт - Domain, трансформ “To Entities from WHOIS” знаходить інформацію про реєстранта або реєстратора в WHOIS-каталозі, створює об'єкти Company, Person, Email Address, Phone Number, Location і їхні зв'язки з об'єктом Domain. Чимось схоже на розплутування клубка Аріадни, тільки навпаки - ідемо глибше в лабіринт.

Розглянемо стандартні трансформи Maltego у дії на прикладах дослідження мережевої інфраструктури, криптовалютных транзакцій; пошуку веб-технологій і сайтів, які використовують єдиний tracking ID веб-аналітики:

|

Для relay-серверів ЦРУ використовуємо трансформ “To IP address”. Отримуємо IP-адреси й використовуємо трансформ “To Netblock”. Висновок: relay-сервери ЦРУ належать до одного блоку IP-адрес.

|

Для доменів “Планети Кіно” і кінотеатру “Жовтень” використовуємо трансформ “To E-mail address [From whois info]”: у whois-каталозі доменів вказаний один і той самий контактний E-mail - info@planeta-kino.ua

|

Відображення вхідних і вихідних транзакцій bitcoin-гаманцю Orange-Sky, який використовується “для допомоги у розвитку свободи слова” (компанія розповсюджує чорний PR через мережу новинних джерел і груп у соцмережах). Трансформи “To Inbound/Outbound Transactions” шукають вхідні і вихідні транзакції гаманця. Трансформ “To Details” знаходить хеш, баланс рахунку, кількість і суми транзакцій - вхідних і вихідних.

|

Трансформи сервісу “Have I Been Pwned” перевіряють e-mail у базах “злитих” паролів і username. Старий Gmail-акаунт знайшовся у шістьох базах.

|

Що пов'язує музичний магазин JAM, житловий комплекс “Палермо” і ресторан Pa-si-ju у Дніпрі? Єдиний код Google Analytics, який використовується інтернет-агентством Digital media. Трансформ “To Relationships” шукає трекери веб-аналітики і IP-адресу, а трансформ “To Server Technologies” - веб-технології, які використовуються на сайті.

|

Мережа сайтів проросійської пропаганди, зв'язаних трекерами Google Analytics. Розслідування Global Voices у 2015 році показало, що за ними стоїть співробітник прокремлівської фабрики тролей Микита Підгорний.

Інші приклади використання трансформів Maltego:

- Відмивання грошей і шахрайство на ринку кріптовалюти. Трансформи CipherTrace відстежують адреси і транзакції у категоріях ризику: чорні ринки, ransomware, gambling, криптовалютні міксери.

- Фішинг, malware, спам-кампанії. Трансформи VirusTotal шукають домени, пов'язані зі зловмисними, фішинговими кампаніями, розсиланням спама.

- Дезінформація і пропаганда у вигляді графічних зображень. Трансформи TinEye (зворотній пошук зображень) знаходять групи у соцмережах і сайти, які розповсюджують фейкові новини і пропаганду у вигляді графічного контенту (фото, відео, меми).

Додаткові функції Maltego:

- Колаборація (Collaboration): функція одночасного доступу в Maltego кількох членів команди. Google Docs для розслідувань. Тімлід у ресерч-компанії або начальник управління карного розшуку спостерігають за ходом розслідування у реальному часі, залишають коментарі і додають вкладення.

- Створення кастомних об'єктів і трансформів. Розглянемо приклад внутрішньої загрози у торговельних компаніях: крадіжка на складі і подальший продаж товарів на маркетплейсах. Пошук таких випадків здійснюється за допомогою Maltego: створюємо власні об'єкти “Product” (Товар), “Seller“ (Продавець) і трансформи для пошуку оголошень, продавців та їх місцезнаходжень.

Maltego - система пошуку і управління доказами, завданням якої є візуальна інтерпретація взаємозв'язків. Слідчим, ресерчерам, журналістам і правоохоронним органам Maltego допомагає орієнтуватись у великій кількості підказок, розплутувати складні взаємозв'язки і знаходити ключові блоки цифрових доказів для судового переслідування.

*У статті розглянута версія Maltego Community Edition 4.2 (Free)

Платформи: Windows, Linux, Mac